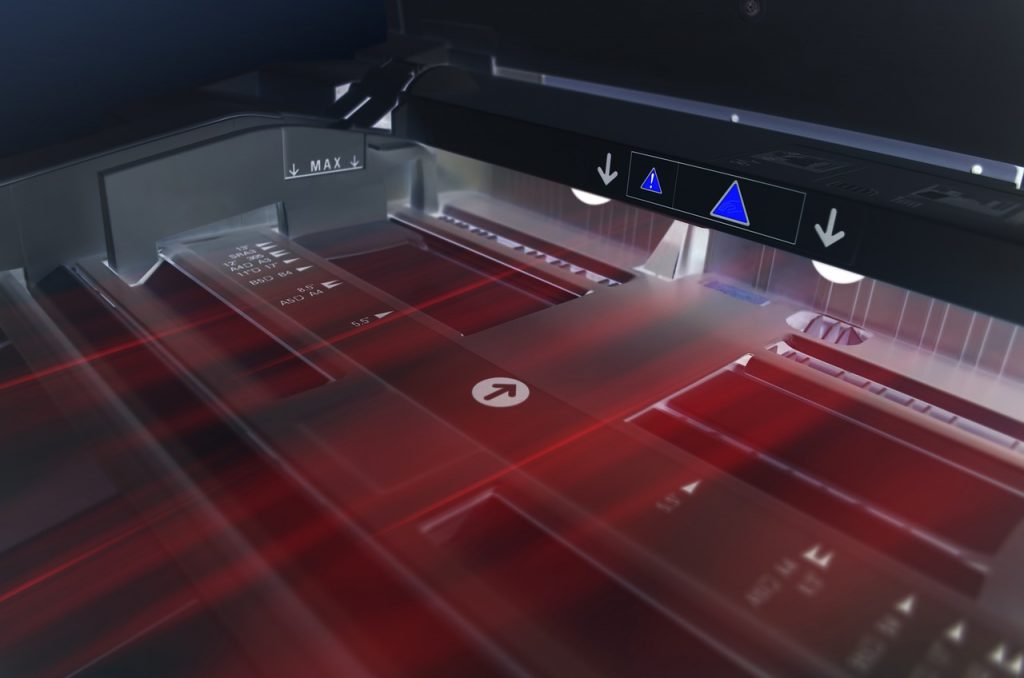

Studie enthüllt: Sicherheitsrisiko Drucker in Unternehmen

Die Sicherheit von Druckern in Unternehmen wird oft unterschätzt und stellt ein erhebliches Sicherheitsrisiko dar. Laut einer aktuellen Studie von Soti leiden viele Unternehmen unter Datenverlusten aufgrund mangelnder Druckersicherheit. Diese Vernachlässigung dieser Geräteklasse hat dazu geführt, dass weltweit nur eine geringe Anzahl von Druckern als sicher gilt. Ursachen und Auswirkungen des Sicherheitsrisiko Die Ursachen für …

Studie enthüllt: Sicherheitsrisiko Drucker in Unternehmen Weiterlesen »